Lista kontrolna zgodności call center

Pozostań zgodny z naszą listą kontrolną zgodności call center. Dowiedz się o bezpieczeństwie sieci, ochronie danych, PCI DSS i nie tylko!

Kompleksowa lista kontrolna bezpieczeństwa centrum kontaktowego, która pomoże Ci chronić dane klientów, zapobiegać naruszeniom i zapewnić zgodność ze standardami bezpieczeństwa.

Czy jesteś pewny, że Twoje centrum kontaktowe jest bezpieczne? Jeśli nie, przejdź przez tę listę kontrolną bezpieczeństwa centrum kontaktowego.

Omówimy najważniejsze środki bezpieczeństwa, które musisz podjąć, aby chronić swoją firmę. Obejmie wszystko, od ochrony hasłem do szyfrowania danych. Postępując zgodnie z naszymi wskazówkami, możesz być pewny, że Twoje centrum kontaktowe będzie bezpieczne przed hakerami i innymi zagrożeniami zewnętrznymi.

Centrum kontaktowe jest krytyczną częścią każdej firmy. To linia życiowa, która łączy Cię z Twoimi klientami. I, jak każdy inny ważny zasób, musi być chroniony.

Dlatego przygotowaliśmy tę listę kontrolną bezpieczeństwa centrum kontaktowego. Pomoże Ci zidentyfikować słabe punkty w bezpieczeństwie Twojego centrum kontaktowego, a także dostarczy wskazówek dotyczących bezpieczeństwa centrum kontaktowego na temat sposobu ich naprawy.

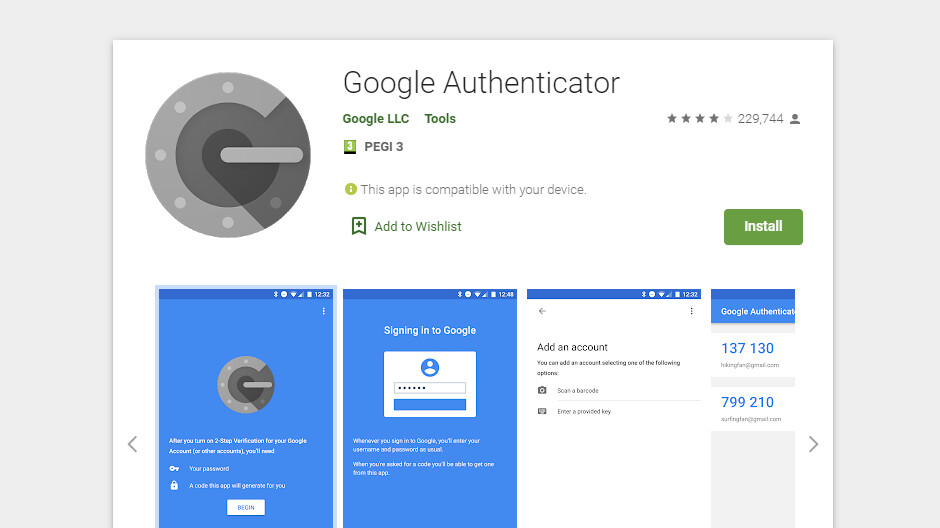

Silne środki kontroli dostępu są niezbędne dla każdego centrum kontaktowego. Pomagają zapobiegać nieautoryzowanemu dostępowi do Twojego systemu i danych. Uwierzytelnianie wieloskładnikowe, logowanie jednokrotne i kontrola dostępu oparta na rolach to wszystkie świetne opcje do rozważenia.

Uwierzytelnianie wieloskładnikowe dodaje dodatkową warstwę bezpieczeństwa. To utrudnia hakerom uzyskanie dostępu do Twojego systemu.

System uwierzytelniania wieloskładnikowego wymaga od użytkowników dostarczenia więcej niż jednego dowodu w celu potwierdzenia ich tożsamości. Logowanie jednokrotne pozwala użytkownikom zalogować się za pomocą jednego zestawu poświadczeń zamiast wielu zestawów. Kontrola dostępu oparta na rolach ogranicza użytkowników tylko do obszarów i danych, do których muszą mieć dostęp.

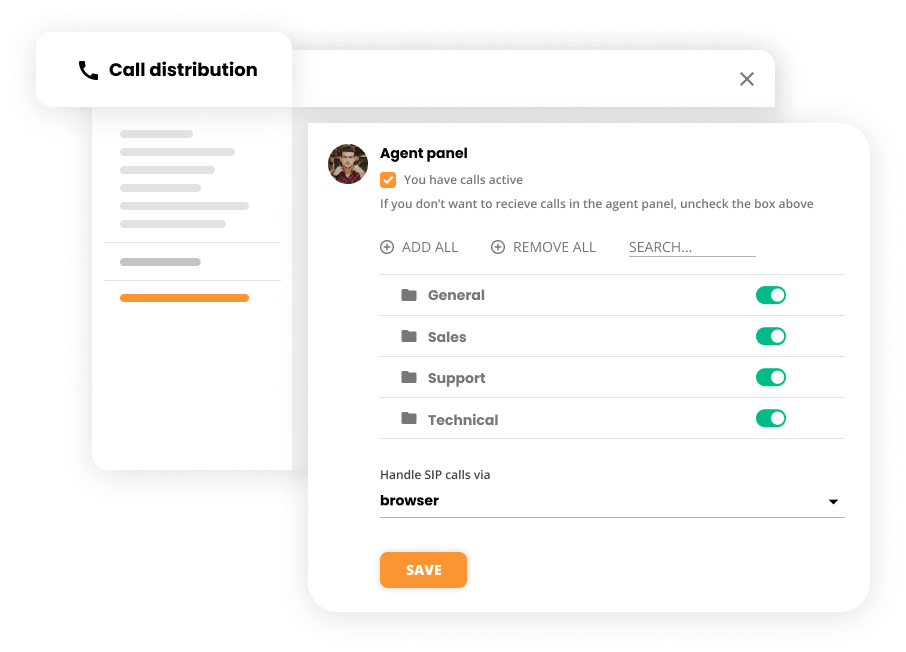

Przedstawiciele obsługi klienta mają dostęp do poufnych danych klientów. Dlatego ważne jest ograniczenie poziomów dostępu do ich uprawnień.

Pomaga zapobiegać nieautoryzowanemu dostępowi do poufnych danych klientów i zapobiega ich wyciekowi z firmy.

Ogranicz dostęp do określonych obszarów centrum kontaktowego. Ogranicz ilość czasu, którą agent może spędzić w każdym obszarze. Monitoruj aktywność agenta i oznaczaj wszelkie podejrzane zachowanie.

Naleganie na regularne zmiany haseł to elementarny środek bezpieczeństwa.

Regularna zmiana haseł pomaga zapobiegać nieautoryzowanemu dostępowi do Twojego systemu. Pomaga również chronić Twoje dane w przypadku wycieku lub kradzieży hasła.

Możesz użyć narzędzia do zarządzania hasłami, które będzie generować i przechowywać hasła dla Ciebie. Możesz również skonfigurować własny harmonogram rotacji haseł. Na przykład możesz wymagać od użytkowników zmiany haseł co 30 dni. Powinni również natychmiast zmienić hasła domyślne.

Jak często powinny być zmieniane hasła? Większość ekspertów zaleca zmianę ich co 3 do 6 miesięcy. Jeśli jednak masz wiele poufnych informacji, możesz potrzebować zmiany hasła częściej.

W przypadku naruszenia bezpieczeństwa nie chciałbyś być bez dostępu do swoich dzienników lub adresów IP .

Dostęp do historii logowania i adresów IP pomaga Ci śledzić źródło problemu i zapobiegać jego ponownym wystąpieniu.

Użyj bezpiecznej usługi opartej na chmurze, która przechowuje dzienniki i adresy IP. To umożliwi Ci dostęp do nich z dowolnego miejsca i prawidłowe ich przechowywanie. Możesz również użyć rozwiązania lokalnego, ale zwykle są droższe.

Jednym z najczęstszych sposobów, w jaki złośliwe oprogramowanie trafia na komputer, jest instalacja programów bez wiedzy użytkownika.

Pozwala zapobiegać nieautoryzowanemu dostępowi do Twojego systemu i danych oraz chroni Twoją firmę od odpowiedzialności, jeśli zainstalowany zostanie program zawierający złośliwe oprogramowanie.

Jako menedżer centrum kontaktowego powinieneś ustalić ścisłe zasady instalacji programów na komputerach firmowych. Pracownikom powinno być dozwolone instalowanie tylko programów niezbędnych do ich obowiązków zawodowych. Wszystkie inne programy powinny być zabronione.

Ponadto wszystkie programy powinny być instalowane przez dział IT, aby zapewnić, że na komputerach firmowych instalowane są tylko autoryzowane programy. Użyj również białej listy aplikacji, która pozwala Ci określić, które aplikacje mogą być zainstalowane w Twoim systemie, oraz czarnej listy, definiującej te, które są zablokowane.

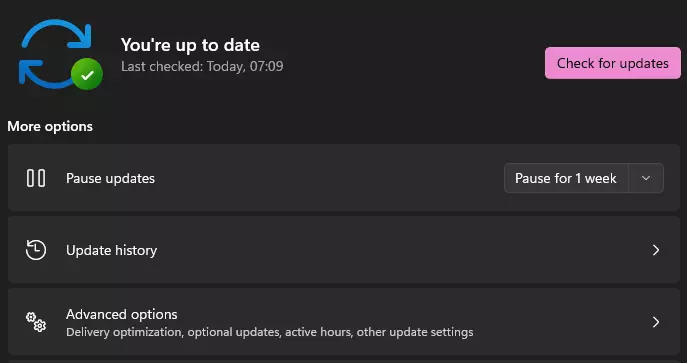

Jednym z najlepszych sposobów zapobiegania naruszeniom bezpieczeństwa jest utrzymywanie wszystkich systemów w aktualnym stanie.

Regularne aktualizacje pomagają zamknąć wszelkie luki w bezpieczeństwie, które mogą istnieć. Pomaga również chronić Twój system przed nowymi zagrożeniami bezpieczeństwa, które mogły pojawić się od czasu ostatniej aktualizacji.

Użyj aktualizacji automatycznych lub możesz ręcznie aktualizować swój system. W takim przypadku ważne jest, aby nie zapomnieć robić tego regularnie – zwróć na to dużą uwagę.

Regularne przeglądanie zasad sieci jest ważną częścią utrzymania bezpieczeństwa Twojego centrum kontaktowego.

Pomaga zidentyfikować wszelkie potencjalne zagrożenia bezpieczeństwa i podjąć kroki w celu ich złagodzenia.

Przeprowadź audyt bezpieczeństwa Twojej sieci na bieżąco. Powinno to obejmować przegląd reguł zapory, list kontroli dostępu i innych ustawień bezpieczeństwa.

Wszyscy pracownicy centrum kontaktowego powinni otrzymać szkolenie na temat zasad bezpieczeństwa i zgodności.

Pomaga zapewnić, że wszyscy pracownicy są świadomi zagrożeń bezpieczeństwa i wiedzą, jak chronić siebie i firmę.

Utwórz program szkoleniowy obejmujący wszystkie istotne tematy bezpieczeństwa i zgodności. Powinno to obejmować informacje na temat sposobu identyfikacji i zgłaszania zagrożeń bezpieczeństwa, a także co robić w przypadku naruszenia.

Gamifikacja to świetny sposób na zachęcenie pracowników do nauki o bezpieczeństwie i zgodności.

Pomaga utrzymać pracowników zaangażowanych i zmotywowanych do nauki o najlepszych praktykach bezpieczeństwa.

LiveAgent oferuje funkcje gamifikacji, które mogą być używane do zachęcania pracowników do nauki o bezpieczeństwie. Obejmuje to odznaki, rankingi i nagrody za ukończenie modułów szkoleniowych.

Baza wiedzy jest cennym zasobem dla pracowników centrum kontaktowego. Powinna być zabezpieczona, aby zapobiegać nieautoryzowanemu dostępowi.

Pomaga chronić poufne informacje i zapewnia, że tylko upoważnieni pracownicy mają do nich dostęp.

Użyj kontroli dostępu, aby ograniczyć, kto może przeglądać i edytować bazę wiedzy. Regularnie przeglądaj zawartość, aby upewnić się, że jest aktualna i dokładna.

Jeśli Twoje centrum kontaktowe obsługuje transakcje kartą kredytową, musisz upewnić się, że dane posiadaczy karty są chronione.

Pomaga zapobiegać oszustwom i chroni informacje finansowe Twoich klientów.

Spełnij wymagania PCI DSS (Payment Card Industry Data Security Standard). Obejmuje to szyfrowanie danych posiadaczy karty, używanie bezpiecznych systemów przetwarzania płatności i regularne testowanie Twoich środków bezpieczeństwa.

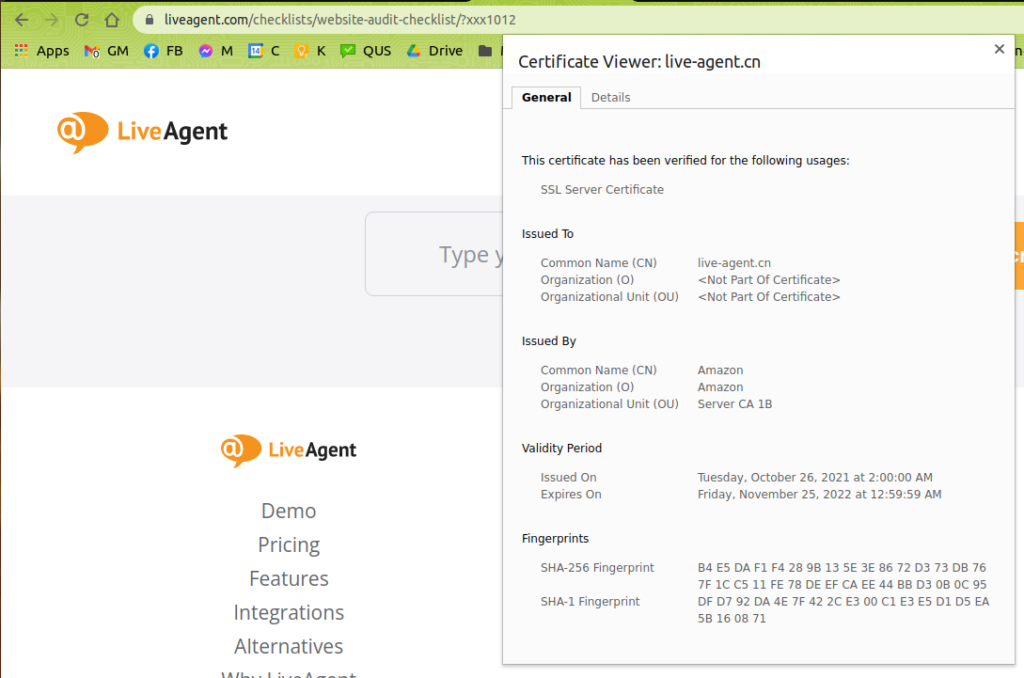

Utrzymywanie Twojego oprogramowania centrum kontaktowego w aktualnym stanie z najnowszymi środkami bezpieczeństwa jest niezbędne.

Oprogramowanie centrum kontaktowego musi być zgodne z najnowszymi środkami bezpieczeństwa w celu ochrony danych Twojego centrum kontaktowego.

Gdy wybierasz oprogramowanie centrum kontaktowego , sprawdź u dostawcy oprogramowania, czy ma jakieś certyfikaty zgodności. Bezpieczeństwo danych powinno być głównym priorytetem dla firmy.

Zapytaj ekspertów branżowych, czy polecają to oprogramowanie dla centrów kontaktowych i przeczytaj recenzje online, aby zobaczyć, czy inni specjaliści centrów kontaktowych mieli dobre doświadczenia z nim. Alternatywnie, zawsze możesz skontaktować się z konsultantem ds. bezpieczeństwa centrum kontaktowego, aby uzyskać jego opinię na temat najlepszego sposobu weryfikacji zgodności.

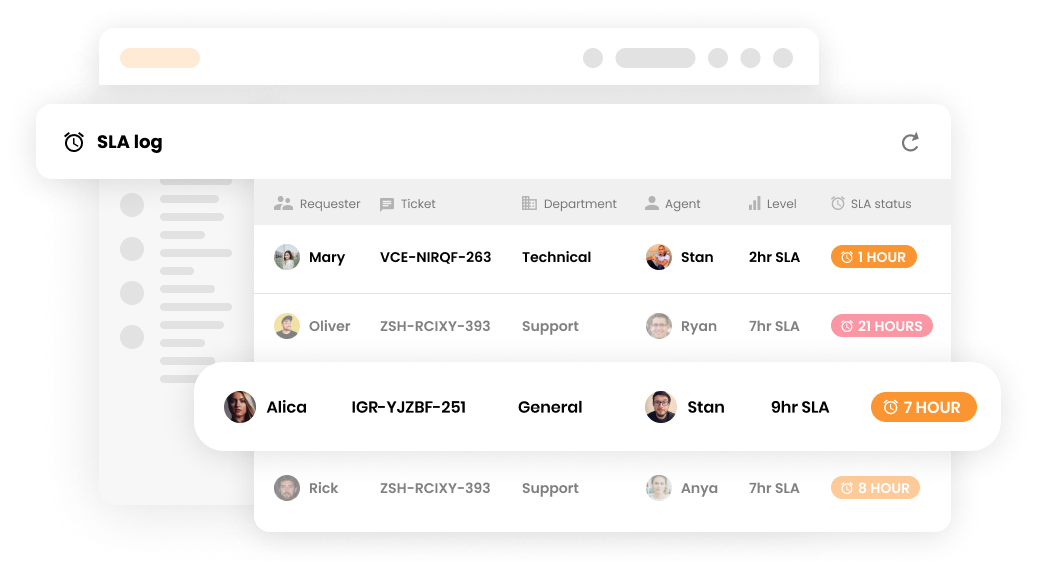

Alerty w czasie rzeczywistym pomogą Ci szybko wykryć i zbadać podejrzaną aktywność oraz zapobiec wyciekom danych.

Otrzymując natychmiastowe powiadomienie o wszelkim nieautoryzowanym dostępie, możesz podjąć kroki w celu zapobiegania naruszeniu.

Sprawdź u dostawcy oprogramowania centrum kontaktowego , czy oferuje jakieś funkcje bezpieczeństwa, które obejmują powiadomienia o nieautoryzowanym dostępie. Możesz również skonfigurować oddzielny system powiadomień za pomocą narzędzia takiego jak IFTTT w tym celu, lub poprosić zespół IT o skonfigurowanie alertów, które będą Cię powiadamiać o wszelkim nieautoryzowanym dostępie.

Błąd człowieka jest jedną z głównych przyczyn naruszeń danych. Automatyzując jak najwięcej procesów Twojego centrum kontaktowego, możesz pomóc wyeliminować potencjalne zagrożenia bezpieczeństwa.

Poprzez automatyzację zadań centrum kontaktowego , zwiększasz szanse na ich prawidłowe i bezpieczne wykonanie. Pomaga również uwolnić czas Twoim pracownikom, aby mogli skupić się na innych zadaniach w celu poprawy wydajności Twojego centrum kontaktowego.

Określ, które zadania Twoi agenci centrum kontaktowego muszą spędzić najwięcej czasu i czy mogą być zautomatyzowane. Niektóre zadania, takie jak obsługa klienta lub sprzedaż, nie mogą być całkowicie zautomatyzowane. Jednak nadal możesz używać automatyzacji dla części procesu, takich jak następne kroki lub planowanie spotkań.

Na przykład w LiveAgent możesz zautomatyzować routing połączeń według priorytetu lub skorzystać z automatycznego oddzwaniania . Ponadto możesz skonfigurować reguły automatyzacji w helpdesku w celu przeniesienia biletów do określonych działów, dodania tagów, oznaczenia biletów jako spam lub ich rozwiązania.

Istnieje wiele akceptowanych ram bezpieczeństwa, takich jak ISO 27001, NIST 800-53 i COBIT.

Pozwala Ci postępować zgodnie z zestawem wytycznych bezpieczeństwa, które już zostały przetestowane. To również ułatwia innym firmom zrozumienie Twojej postawy w zakresie bezpieczeństwa i audytorom ocenę Twojej zgodności.

Pierwszym krokiem jest zidentyfikowanie, która rama jest najbardziej istotna dla Twojej firmy. Po wykonaniu tego możesz zacząć mapować ścisłe kontrole bezpieczeństwa wymagane przez ramę i wdrażać je w Twoim centrum kontaktowym.

Jeśli Twoje centrum kontaktowe świadczy usługi międzynarodowe, musisz być świadomy różnych standardów danych i prywatności, które istnieją w każdym kraju, np. GDPR .

Standardy danych i prywatności różnią się w zależności od kraju, dlatego ważne jest upewnienie się, że spełniasz standardy w miejscach, w których działasz, aby uniknąć kar.

Najlepszym sposobem jest skonsultowanie się z prawnikiem lub specjalistą ds. zgodności, który zna standardy krajów, w których działasz. Nie powinieneś polegać na ogólnych poradach z Internetu, ponieważ standardy mogą się zmieniać, a informacje, które znajdziesz, mogą być nieaktualne.

Szyfrowanie end-to-end to środek bezpieczeństwa, który szyfruje dane u źródła (nadawca) i odszyfrowuje je tylko w miejscu docelowym (odbiornik).

Zapewnia to, że tylko nadawca i odbiornik mogą uzyskać dostęp do danych i zapobiega pośrednim stronom w ich odszyfrowaniu lub przeczytaniu.

Będziesz musiał wybrać rozwiązanie szyfrowania end-to-end, które jest kompatybilne z Twoim oprogramowaniem centrum kontaktowego . Po wybraniu jednego możesz zacząć szyfrować rozmowy wykonywane przez Twoje centrum kontaktowe.

Hakerzy nieustannie znajdują nowe sposoby na wykorzystanie luk w bezpieczeństwie systemów, a centra kontaktowe nie są wyjątkiem. W rzeczywistości mogą być jeszcze bardziej podatne niż inne firmy ze względu na charakter ich pracy.

Jednym z największych zagrożeń dla bezpieczeństwa centrum kontaktowego jest wyciek danych. Może to się zdarzyć na wiele sposobów, takich jak pracownik przypadkowo wysyłający poufne informacje do niewłaściwej osoby, lub hakerzy uzyskujący fizyczny dostęp do systemów i kradzież danych. Jak więc możesz chronić firmę?

Edukuj pracowników na temat znaczenia bezpieczeństwa i prawidłowego postępowania z poufnymi informacjami. Wdrażaj ścisłe zasady i procedury postępowania z poufnymi danymi. Używaj szyfrowania danych do ochrony informacji, zarówno w tranzycie, jak i w spoczynku. Regularnie monitoruj systemy pod kątem oznak nieautoryzowanego dostępu.

Innym dużym zagrożeniem dla bezpieczeństwa centrum kontaktowego są niesegmentowane sieci, co oznacza, że sieć używana przez centrum kontaktowe nie jest oddzielona od reszty sieci firmy. Może to być problem, ponieważ naruszenie bezpieczeństwa w innej części sieci może również wpłynąć na centrum kontaktowe.

Z tego powodu ważne jest oddzielenie centrum kontaktowego od reszty sieci firmy za pomocą zapór sieciowych lub wirtualnych sieci prywatnych (VPN).

Ważne jest również posiadanie zasad i procedur bezpieczeństwa, które ograniczają dostęp do sieci centrum kontaktowego. Dostęp powinni mieć tylko upoważnieni pracownicy i powinni mieć możliwość dostępu tylko z zatwierdzonych lokalizacji.

Phishing to rodzaj cyberataku, który obejmuje wysyłanie przez hakerów fałszywych wiadomości e-mail lub wiadomości w celu oszukania ludzi w celu ujawnienia poufnych informacji. Może to być problem dla centrów kontaktowych, ponieważ pracownicy mogą być oszukani w celu udzielenia hakerom dostępu do systemu.

Aby pomóc w ochronie przed atakami phishingowymi, ważne jest edukowanie pracowników na temat sposobu ich identyfikacji. Dobrym pomysłem jest również wdrożenie środków bezpieczeństwa, takich jak uwierzytelnianie dwuskładnikowe, które utrudnia hakerom uzyskanie dostępu do systemów.

Schematy inżynierii społecznej stają się coraz bardziej zaawansowane, a pracownicy centrów kontaktowych są często pierwszą linią obrony przed takimi atakami. Hakerzy wykorzystują schematy inżynierii społecznej, aby oszukać pracowników w celu ujawnienia poufnych informacji lub udzielenia im dostępu do systemu.

Edukacja jest najlepszym sposobem na ochronę przed atakami inżynierii społecznej. Pracownicy powinni być świadomi sygnałów ostrzegawczych, takich jak nieoczekiwane żądania informacji lub rozmowy od nieznanych numerów.

Ransomware i malware to oba rodzaje złośliwego oprogramowania, które mogą być używane do atakowania centrów kontaktowych. Ransomware może być używany do szyfrowania poufnych danych i żądania okupu za klucz deszyfrujący, podczas gdy malware może być używany do wyłączenia systemów lub kradzieży danych.

Wdrażanie środków bezpieczeństwa, takich jak szyfrowanie i regularne kopie zapasowe, może pomóc w zapobieganiu tego typu atakom. Dobrym pomysłem jest również posiadanie zasady bezpieczeństwa, która wymaga od pracowników zgłaszania wszelkich podejrzanych wiadomości e-mail lub wiadomości.

Chociaż VoIP jest ogólnie uważany za bezpieczniejszy niż tradycyjne linie telefoniczne, istnieją jednak pewne zagrożenia z nim związane. Na przykład, jeśli system VoIP nie jest prawidłowo skonfigurowany, hakerzy mogą podsłuchiwać Twoje rozmowy. Jednak jeśli używasz szyfrowania rozmów i bezpiecznego oprogramowania centrum kontaktowego, które jest zgodne ze wszystkimi przepisami i standardami bezpieczeństwa, nie musisz się martwić.

Szyfrowanie to proces, w którym czytelne dane są konwertowane na format nieczytelny. Zapewnia to, że tylko upoważnione osoby mogą uzyskać dostęp do informacji. Szyfrowanie jest często używane w połączeniu z innymi środkami bezpieczeństwa, takimi jak hasła lub biometria, aby dodatkowo zabezpieczyć dane. Dopóki klucze szyfrowania są bezpieczne, może to być niezwykle efektywnym sposobem na zabezpieczenie danych.

IVR to rodzaj zautomatyzowanego systemu połączeń, który pozwala klientom na interakcję z firmą przez telefon poprzez wprowadzanie odpowiedzi na wstępnie nagrane pytania. Systemy IVR są ogólnie uważane za bardzo bezpieczne, ponieważ nie wymagają żadnej interakcji człowieka i wszystkie rozmowy są zazwyczaj nagrywane.

Chroni informacje Twoich klientów przed dostępem przez osoby nieupoważnione. Ponadto może pomóc w zapobieganiu oszustwom i innym rodzajom cyberprzestępczości. Poprawa bezpieczeństwa centrum kontaktowego może również pomóc w zwiększeniu zadowolenia klientów i budowaniu zaufania do Twojej marki.

Powinni używać bezpiecznego połączenia internetowego (bez sieci publicznych) w celu ochrony dostępu zdalnego, tworzyć i zarządzać silnymi hasłami, uzyskiwać dostęp do kont służbowych tylko z zaufanych urządzeń i upewnić się, że całkowicie wylogowują się ze swoich kont po zakończeniu pracy. Postępując zgodnie z tymi prostymi środkami bezpieczeństwa, agenci centrum kontaktowego pracujący z domu mogą pomóc w ochronie danych i informacji służbowych.

Pozostań zgodny z naszą listą kontrolną zgodności call center. Dowiedz się o bezpieczeństwie sieci, ochronie danych, PCI DSS i nie tylko!

Usprawnij konfigurację centrum obsługi dzięki naszej ostatecznej liście kontrolnej! Poznaj cele, narzędzia, wdrażanie i wskazówki dotyczące sukcesu. Zacznij ter...

Zadbaj o płynne przejście na nowe oprogramowanie call center dzięki naszej kompleksowej liście kontrolnej. Od analizy potrzeb po wdrożenie zespołu – uprość proc...